IT-Risikoanalyse mit LocateRisk – klare Sicht auf Ihre Angriffsfläche

Automatisiert. Nicht-invasiv. TÜV-zertifiziert umgesetzt durch Prime Telecom.

Erkennen Sie Sicherheitslücken, bevor Angreifer sie finden – und stärken Sie Ihre NIS2-Compliance mit einem klaren, messbaren Security-Score.

Wie geht es weiter?

- Management-Bericht wird erstellt

- Sie erhalten einen Buchungslink, um einen passenden Termin für die Präsentation und Besprechung zu reservieren

- Report und Handlungsempfehlungen wird im Beisein des Geschäftsführers oder kaufmännischen Leiters besprochen

- Report und Angebot für regelmäßigen Scan werden versendet

- Sie beauftragen einen regelmäßigen kostenpflichtigen Scan oder beenden die Zusammenarbeit

// Sicherheit beweisen

NIS2-Standards mit LocateRisk erfüllen.

Cyberangriffe treffen heute jedes Unternehmen – unabhängig von Größe oder Branche.

Mit der Einführung der NIS2-Richtlinie und immer komplexeren IT-Strukturen wächst der Druck, Sicherheitsrisiken nicht nur zu erkennen, sondern nachweisbar zu managen. Viele IT-Verantwortliche wissen: klassische Penetrationstests oder einmalige Audits reichen nicht mehr aus.

Was fehlt, ist ein kontinuierlicher, objektiver Blick von außen – genau hier setzt LocateRisk an.

// Häufige Probleme

Wo Unternehmen bei NIS2 und IT-Sicherheit an ihre Grenzen stoßen.

Die aktuellen Herausforderungen:

- ein Überblick über die eigene externe Angriffsfläche und noch weniger die der Lieferanten

- Lieferantenhygiene und Compliance damit schwer umsetzbar

- fehlende Nachweise über effektive Verbesserungen bei Audits

- Erfüllungsgrad aus gesetzlichen Vorgaben wie NIS2, DSGVO unklar

- aussagefähige Scorings zur Sicherheitslage schwer definierbar

- wenig Zeit und knappe Ressourcen

- Unsicherheit in welche Abwehrmaßnahmen investiert werden soll

- Effektive Verteidigung damit eingeschränkt

- IT hat keinen Überblick über die externe Angriffsfläche

- KMU aus kritischen Infrastrukturen (Gesundheit, Maschinenbau, Energie, Logistik, Software)

- IT-Leiter oder Geschäftsführer mit wenig Zeit und knappen Ressourcen

- Organisationen mit bestehenden ISO- oder BSI-Vorhaben, die effizient starten möchten

Der Unterschied – von Reaktion zu Prävention

Weg von punktueller Reaktion, hin zu früher Erkennung und planbarer Prävention. Das System analysiert Ihre gesamte Angriffsfläche kontinuierlich – und liefert klare Handlungsempfehlungen, bevor aus kleinen Schwachstellen große Schäden werden.

Wie geht es weiter?

- Management-Bericht wird erstellt

- Sie erhalten einen Buchungslink, um einen passenden Termin für die Präsentation und Besprechung zu reservieren

- Report und Handlungsempfehlungen wird im Beisein des Geschäftsführers oder kaufmännischen Leiters besprochen

- Report und Angebot für regelmäßigen Scan werden versendet

- Sie beauftragen einen regelmäßigen kostenpflichtigen Scan oder beenden die Zusammenarbeit

// Ablauf in 5 Schritten

So wird aus technischer Analyse echte Handlungs-sicherheit

Die IT-Risikoanalyse von Prime Telecom kombiniert modernste Technologie – wie Einsatz von KI – mit fundierter Beratung. Mithilfe der SaaS-Plattform LocateRisk analysieren wir Ihre externe Angriffsfläche – automatisiert, objektiv und ohne Eingriff in Ihre Systeme.

Innerhalb weniger Stunden entsteht ein klarer Überblick über Sicherheitslücken, Compliance-Risiken und Handlungsprioritäten.

Wie geht es weiter?

- Management-Bericht wird erstellt

- Sie erhalten einen Buchungslink, um einen passenden Termin für die Präsentation und Besprechung zu reservieren

- Report und Handlungsempfehlungen wird im Beisein des Geschäftsführers oder kaufmännischen Leiters besprochen

- Report und Angebot für regelmäßigen Scan werden versendet

- Sie beauftragen einen regelmäßigen kostenpflichtigen Scan oder beenden die Zusammenarbeit

Nicht-invasiver Sicherheits-Scan

LocateRisk untersucht Ihre extern erreichbaren Systeme (Web, DNS, Netzwerk, Zertifikate u. v. m.) aus Sicht eines Angreifers. Dabei werden keine Firewalls umgangen oder internen Datenbanken ausgelesen – die Analyse erfolgt vollständig nicht-invasiv. So erkennen Sie Schwachstellen, ohne Ihr System zu belasten.

Bewertung & Security-Score

Alle Funde werden nach international anerkannten Standards (BSI, NIST, OWASP, CIS) bewertet und zu einem verständlichen Security-Score zusammengeführt. Dieser Wert zeigt auf einen Blick, wie sicher Ihre Infrastruktur von außen wirkt – und wie Sie im Branchenvergleich abschneiden.

Externe Angriffsfläche vollständig überblicken

Schatten-IT und vergessene Domänen... Fast jedes Unternehmen hat blinde Flecken die historisch entstanden sind. Mit uns sichern Sie auch diese Bereiche effektiv ab und haben totalen Überblick.

Management-Report & Handlungsempfehlungen

Sie erhalten eine Management-Übersicht, die so gestaltet und formuliert ist, dass Sie von Geschäftsführern ohne technisches Wissen verstanden wird. Neben den kritischsten Schwachstellen enthält der Report priorisierte Maßnahmen und Empfehlungen für die IT-Mitarbeiter – ideal für Audit, Versicherung oder Zertifizierung.

Kontinuierliches Monitoring & Alerts

IT-Sicherheit ist keine Momentaufnahme. Deshalb überwacht LocateRisk Ihre Systeme dauerhaft und informiert Sie automatisch bei sicherheitskritischen Änderungen oder neuen Schwachstellen. Das schafft Sicherheit – ohne ständige manuelle Prüfungen.

Compliance-Mapping & Dokumentation

Die Analyse lässt sich direkt mit relevanten Compliance-Standards (NIS2, ISO 27001, TISAX, DORA, DSGVO u. a.) verknüpfen. Damit erhalten Sie prüfungsrelevante Nachweise und eine strukturierte Dokumentation, die Auditoren überzeugt.

// Was wird geprüft?

Was die IT-Risikoanalyse mit LocateRisk sichtbar macht.

Jede Analyse prüft alle öffentlich erreichbaren Systeme – so, wie ein Angreifer sie wahrnehmen würde. Damit erhalten Sie ein vollständiges Risikoprofil Ihrer IT-Infrastruktur.

- Compliance-Mapping – Bewertung nach NIS2, CISIS12, ISO 27001, DSGVO, TISAX

- Third-Party-Systeme & Cloud – Bewertung externer Integrationen

- Web & Anwendungen – Analyse auf Schwachstellen, Fehlkonfigurationen, veraltete Software

- Netzwerk & DNS – Offene Ports, DNS-Fehler, potenzielle Angriffspunkte

- Zertifikate & Verschlüsselung – Ablauf, Sicherheitsstufen, Implementierung

- E-Mail & Kommunikation – Überprüfung von SPF, DKIM, DMARC

- Reputation & Blacklists – Überprüfung bekannter Schwachstellen & IP-Reputation

- Datenschutz & DSGVO – Erkennung öffentlicher Datenlecks & Fehlkonfigurationen

Wie geht es weiter?

- Management-Bericht wird erstellt

- Sie erhalten einen Buchungslink, um einen passenden Termin für die Präsentation und Besprechung zu reservieren

- Report und Handlungsempfehlungen wird im Beisein des Geschäftsführers oder kaufmännischen Leiters besprochen

- Report und Angebot für regelmäßigen Scan werden versendet

- Sie beauftragen einen regelmäßigen kostenpflichtigen Scan oder beenden die Zusammenarbeit

// Warum Prime Telecom?

Mehr als ein Tool: Expertise, die Verantwortung übernimmt.

Viele Anbieter liefern Reports. Prime Telecom liefert Orientierung. Als TÜV-zertifizierter Datenschutz- und NIS2-Berater verbinden wir die automatisierte Analyse von LocateRisk mit über 20 Jahren Erfahrung in ICT, Informationssicherheitsmanagementsystemen, Datenschutz und Compliance-Management. Das Ergebnis: Sie erhalten nicht nur Zahlen, sondern klare Entscheidungen – verständlich aufbereitet, rechtssicher dokumentiert und strategisch nutzbar.

IT-Sicherheit endet nicht beim Scan – sie beginnt mit Verstehen. Prime Telecom verbindet die technische Präzision von LocateRisk mit rechtlicher Sicherheit und praxisnaher Beratung.

Zertifizierte Expertise

TÜV-geprüfte Fachkenntnisse in NIS2, DSGVO, CISIS12®, TISAX, BSI-GS und ISO 27001 garantieren Beratung auf höchstem fachlichen Niveau.

Erfahrung aus der Praxis

Mehr als zwei Jahrzehnte Projekterfahrung in ITK, Datenschutz und Sicherheitsstrategie – vom Mittelstand bis zu kritischen Infrastrukturen.

Analyse + Interpretation = Sicherheit

Wir übersetzen technische Ergebnisse in verständliche Handlungsstrategien – damit Management und IT dieselbe Sprache sprechen.

Rechtssichere Umsetzung

Jede Bewertung wird dokumentiert und lässt sich für Audits, Zertifizierungen und Versicherungen nutzen.

Ganzheitlicher Ansatz

Von der ersten Analyse bis zur nachhaltigen NIS2-Compliance: ein zertifizierter Business Coach als Ansprechpartner mit klaren Prozessen und Fahrplan.

Persönliche Begleitung

Kein anonymes Dashboard. Sie arbeiten direkt mit zertifizierten Beratern, die Ihr Unternehmen und Ihre Systeme kennen.

Von Geschäftsführung bis IT-Leitung – wer jetzt handeln sollte

IT-Sicherheit ist längst keine reine Technikfrage mehr. Mit der NIS2-Richtlinie und neuen Haftungsregeln tragen Entscheidungsträger persönlich Verantwortung dafür, dass Systeme und Daten geschützt sind. Die IT-Risikoanalyse von Prime Telecom & LocateRisk zeigt, wo Handlungsbedarf besteht – und liefert den Nachweis, dass Sie Ihrer Sorgfaltspflicht nachkommen.

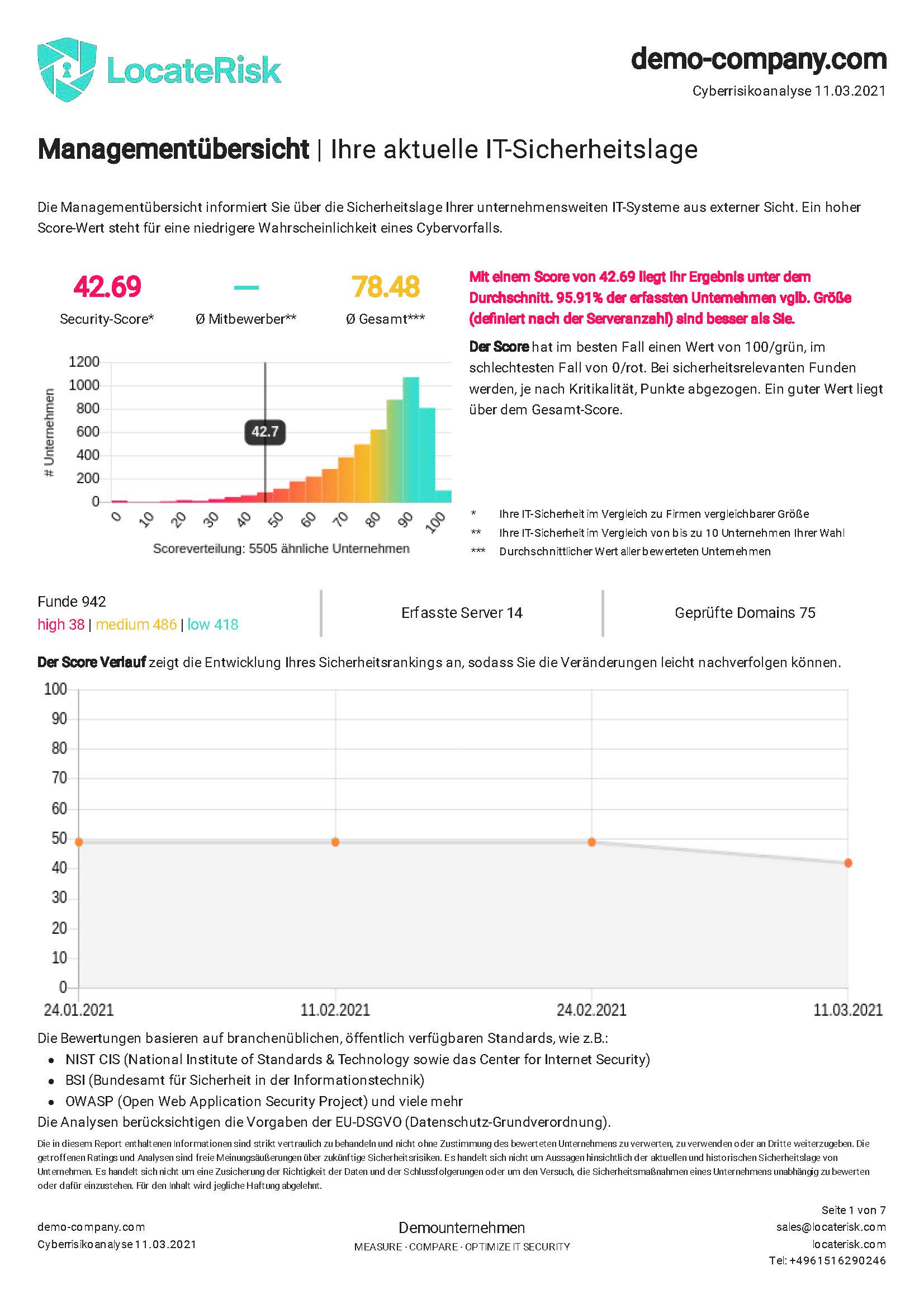

Der LocateRisk Management-Report im Überblick

Der Management-Report von LocateRisk, ausgewertet durch Prime Telecom, zeigt, wie sicher Ihr Unternehmen aufgestellt ist und welche Schritte Ihre IT-Sicherheit stärken.

Die Bewertung nach BSI-, NIST-, OWASP- und CIS-Standards liefert einen objektiven Security-Score von 0 bis 100.

Die Analyse priorisiert, welche Systeme zuerst gesichert werden müssen und wie sich Ihre Sicherheitslage entwickelt – mit klaren Nachweisen für Audits und Zertifizierungen.

- Security-Score von 1-100 zeigt aktuelle Sicherheitslage

- Anzahl der kritischen, mittleren und niedrigen Funde

- Aus ISMS-Standards abgeleitete Prüfkategorien: - Web - Netzwerk - Zertifikate - DNS - DSGVO - IP-Reputation - Datenpannen

- klare Handlungsempfehlungen für sofortige Verbesserungen der Sicherheit und Compliance

// FAQ

Häufige Fragen zur IT-Risikoanalyse mit LocateRisk.

- Management-Bericht wird erstellt

- Sie erhalten einen Buchungslink, um einen passenden Termin für die Präsentation und Besprechung zu reservieren

- Report und Handlungsempfehlungen wird im Beisein des Geschäftsführers oder kaufmännischen Leiters besprochen

- Report und Angebot für regelmäßigen Scan werden versendet

- Sie beauftragen einen regelmäßigen kostenpflichtigen Scan oder beenden die Zusammenarbeit

Wie hoch ist die Investition für den Management-Bericht?

der Management-Bericht und Besprechung der Ergebnisse mit dem Geschäftsführer sind einmalig kostenlos.

Wie viel kosten dann spätere Scans und ein vollständiger Bericht?

Der Preis ist abhängig von der Anzahl der Mitarbeiter. Für ein Unternehmen mit bis zu 500 Mitarbeitern sind quartalsweise durchgeführte Scans für unter 1.500 € erhältlich und beinhalten:

● Nutzung des Dashboards von LocateRisk

● Zulieferer-Scan für Zulieferer-Risiko-Management

● Nutzung Monitoring inklusive automatische CVE-

Benachrichtigung

● 4 Wochen nach Abschluss beliebig viele Re-Scans

● Erste Analyse inklusive einstündiger Ergebnisbesprechung:

● Fokus-Scans einzelner Systeme

● Zugang VRM-Plattform zur Lieferanten-Prüfung

● Fragebogen-Selbstaudit zur Einschätzung des eigenen

Cybersecurity-Reifegrades

● Cybersecurity-Profil zum Teilen

● AI Helper: Kontextbezogene Hilfe an jeder Schwachstelle und

jedem System

● Compliance Mapping: Abgleich der Systeme auf Erfüllung

regulatorischer Anforderungen und Compliance-Vorgaben

● Domain Squatting Detection Identifizierung ähnlich

benannter Domains

Preise für größere Unternehmen teilen wir im Rahmen der Besprechung des Management-Reports gerne mit.

Was ist der Unterschied zu einem Penetrationstest?

Die Analyse ist nicht-invasiv und bewertet Risiken aus externer Sicht – ohne Systeme zu belasten.

Wie schnell erhalte ich Ergebnisse?

Erste Resultate innerhalb von 24 Stunden, finaler Bericht nach wenigen Tagen.

Ist die Analyse DSGVO- & NIS2-konform?

Ja – alle Prozesse erfüllen europäische Datenschutz- und Sicherheitsstandards.

Für wen ist der Service geeignet?

Für alle Unternehmen mit digitaler Infrastruktur – besonders KMU und KRITIS.

Wie oft sollte die Analyse wiederholt werden?

Mindestens einmal jährlich oder nach relevanten Systemänderungen. Die große Mehrheit führt den Scan quartalsweise durch, da sich die IT-Landschaft kontinuierlich verändert.

Zertifiziert beraten. Sicher handeln.

Wie geht es weiter?

- Management-Bericht wird erstellt

- Sie erhalten einen Buchungslink, um einen passenden Termin für die Präsentation und Besprechung zu reservieren

- Report und Handlungsempfehlungen wird im Beisein des Geschäftsführers oder kaufmännischen Leiters besprochen

- Report und Angebot für regelmäßigen Scan werden versendet

- Sie beauftragen einen regelmäßigen kostenpflichtigen Scan oder beenden die Zusammenarbeit